Familjeliv hackat – är ditt lösenord säkert?

Familjeliv blev idag (”möjligen”) hackat. Det framgår ännu inte några tekniska detaljer kring attacken men eftersom systemadministratörerna går ut och uppmanar alla att byta nick/e-post/lösenord, något man inte gör lättvindligt, så finns det uppenbarligen stor risk för eld nu när det ryker.

Jag tänkte inte ägna fler spaltmetrar åt Familjeliv som enskilt fall, utan i stället åt hur du kan skapa en personlig policy för e-post, nicknamn och lösenord för att slippa vara ett av offren när sådant här händer. Läs vidare, det kan vara den bäst investerade kvarten du spenderat på länge. Fem minuter kanske räcker om du skippar till checklistan och läser därifrån, men då missar du storyn.

Först och främst, låt oss titta på var faran ligger. Vi ska belysa tre element och använder Familjeliv som en bra exempelsajt, eftersom den innehåller alla tre komponenterna och dessutom, möjligen, mycket känsligt data.

När en hackare tillskansar sig användardatabasen får han (det är nog en han) tillgång till något eller några av följande ingredienser:

- Din e-postadress i klartext. Den lagras av alla för att kunna hantera inloggning, kommunicera med dig som kund/användare och hjälpa dig vid exempelvis ett förlorat lösenord.

- Din användaridentitet. Inte nödvändigtvis samma sak, en del sajter använder e-postadressen som identitet, men knappast sajter som Familjeliv, där heter man ”3BarnsBettan”, ”JaniceManice” och ”FarsanBalloo”.

- Möjligen mer personlig information som fullständigt namn och adress, men det är inte alls säkert och ofta frivilligtom det inte handlar om e-handelssajter, då brukar allt finnas med.

- Ditt lösenord, men i 9 fall av 10 inte i klartext. Det är endera ”hashat” eller ”krypterat”. Mer om det snart – men de får i alla fall inte ut det direkt synligt. Inget hindrar en sajtägare att lagra lösenord i klartext, men det är regel 1A när det kommer till IT-säkerhet att kryptera det i någon form, så de flesta gör det. Det är dessutom löjligt enkelt.

Ok, så om vi hakar på 3BarnsBettan ett tag för att se vad hackern nu har fått:

Nickname: 3BarnsBettan

Fullständigt namn: Janette K (hon var smart nog att inte uppge sitt fullständiga namn)

E-postadress: janettebettank@gmail.com

Password: 988fa6b5a9d1eccac6becc331c353816 (Janette använde lösenordet jankxt, men det vet inte hackern ännu)

Ok, så hur stor är skadan? För de allra flesta mycket liten, av det skälet att hackarna troligen struntar i dig. När stora lösenordslistor postas på stora forum ökar risken med antalet betraktare däremot. Så vad kan hända?

Först och främst, i fallet med Familjeliv, är faran stor att någon kopplar ihop ditt ”Nick” (3BarnsBettan) med din riktiga identitet via din e-postadress. Den är troligen något du använt på jättemånga sajter, i mängder av kommunikation och i fallet med GMail är den kanske identisk med ditt användarnamn och Google+identitet där. Du kanske är engagerad i en ideell organisation med en hemsida som besöks 10 gånger i halvåret, men Google har ändå lyckats indexera din e-postdress som administratören där i sin iver lagt ut i en medlemslista. Pang, bom, med ort och allt. Lätt hänt.

Så nu vet angriparen att du är Janette Karlström, aktiv inom det politiska partiet Si och Så och att du är kandidat till kommunfullmäktige i din kommun – det gick ju också snabbt att googla upp. Nu börjar det lukta nyhetsvärde. En snabb sökning på forumet (Familjelivs forum, hänger du med?) ger vid handen att Janette har haft problem med droger och att hon nu var orolig att hennes drogbruk under de två första graviditeterna kan ha skadat hennes barn. Det var 12 år sedan och inget hon tänkt ta med sig i sin politiska karriär, men nu kommer hackaren att se sin möjlighet att göra några kronor på det här och kontaktar en journalist. Journalisten avvaktar lite, det är ju inte val ännu, men betalar en tusenlapp till uppgiftslämnaren för godiset.

Några månader senare slås Janettes liv i spillror av en artikel i den lokala dagstidningen. Den politiska karriären är slut, ekonomin faller samman.. Ja vi kan ju stanna där, Fan är fastklistrad på väggen. Vår Janette är helt och hållet påhittad och jag hoppas verkligen att ingen har den där e-postadressen. Men det kommer mer, mycket mer.

Lösenordet då – kunde de få ut det i klartext?

Kommer ni ihåg lösenordet? ”988fa6b5a9d1eccac6becc331c353816″. Det är en så kallad ”hash” av det verkliga lösenordet. En 32-teckens sammanslagning som kallas MD5, det vanligaste sättet att lagra lösenord på i vanliga forum osv. Kombinationerna är närmast oändliga – 340282366920938463463374607431768211000 om man ska tro en snabb googling. Inget man gissar sig fram till alltså. Om man inte gör lite tvärtom! Man börjar med a, sedan b, sedan c.. Så håller man på så och räknar fram MD5-värdet för alla kombinationer som bara innehåller a-z och A-Z och kanske 0-9 också. De första 3-4 tecknen går jättefort, sedan blir det lite jobbigare.

Det finns en (flera faktiskt) databas på nätet som jobbar sig uppåt och publicerar resultaten. De har nått 9 tecken redan 2009 och jag antar att de jobbar på det tionde. De erbjuder en lätt sökruta på md5.my-addr.com. Om vi petar in Janettes lösenord där så spottar den snabbt ur sig ”jankxt”. Sex tecken var de klara med redan 2008 och det kan jag med min laptop och rätt programvara fixa på några timmar om jag själv skulle börja från början. Udda nog är det grafikkortet i datorn som är duktig på räkna på sån’t här – det klarar av många MD5 i sekunden. Tro mig, många.

Ok, så vad är problemet med det här då? Jo, Janette har alltid tyckt att det där är ganska säkert. Flera udda tecken som inte betyder något. Hon har i princip rätt – det är inget man gissar, som klassiska ”password”, ”ettenaj” (Janette baklänges), eller ”qwerty”, men problemet är att hon använt samma lösenord överallt och nu är det någon som listat ut det – inte för att de gissat, utan för att de hackat. Janette kanske också borde tänkt på att någon otrevlig typ, någon gång, kanske skulle haft en lite för bra position på en sajt där han samlade på sig lösenord. Lite som en brevbärare kan läsa vykort. Nu var det ju inte det som hänt, men det fanns definitivt med på paletten.

Nu börjar den verkliga cirkusen

Angriparen kan nu logga in på Janettes Twitterkonto, Facebookkonto och även hennes personliga blogg på WordPress.com där hon använt samma adress och lösenord. Tyvärr, för Janette, kan hon inte heller byta lösenorden för hon kommer inte längre åt sitt GMail-konto. Det har hackaren också kontroll över eftersom Janette tyckte att hennes lösenord passade även där.

Om Janette har tur kan hon reda ut frågan med de stora sajterna. Hon är ruskigt aktiv, postar kopior av körkort, vidimerar papper hos Notarius Publicus och sliter som ett djur för att få tillbaks sina identiteter. Det tar en vecka – under tiden vänds hennes digitala närvaro fullständigt upp och ner, medan hon och hennes vänner bara kan se på.

Tre veckor senare är allt tillbaks i ordning igen, vänner och bekanta förstår hennes situation och tycker synd om henne. Hon har fler followers och vänner än hon hade tidigare och har dessutom lyckats dra politisk vinning av situationen. Men någonstans, i hennes hemstad, sitter fortfarande en journalist med hennes inlägg om narkotikamissbruk och bomben kommer brisera trots hennes ansträngningar. Hennes karriär kommer ta slut, bara veckor efter att hon trodde att allt var över.

Har jag din uppmärksamhet? Vad kan du göra för att skydda dig?

- Tänk på när du kan leva med att använda din egen identitet och när du inte vill göra det.

- Om du inte vill använda din egen identitet – identifiera dig inte med en e-postadress som gör det. Eller något annat heller för den delen. Använd fejkat data hela vägen.

- Ha flera e-postadresser och koppla inte ihop dem så att e-post till den ena vidarebefordras till den andra osv. Kedjor går att nysta upp.

- Använd inte samma lösenord på flera sajter. Det här låter sjukt jobbigt, men det ÄR nyckeln till att klara sig. Använd något riktigt unikt för din e-post.

- Använd lösenord som inte går att härleda (”reverse engineer”). Minst 8 tecken, minst 1 siffra och minst 1 specialtecken är ett minimikrav. Gärna längre, gärna fler specialtecken. Precis som punkt 4 – det låter sjukt jobbigt.

- Om du inte litar på sajten – använd den inte, eller var åtminstone ordentligt paranoid när du registrerar dig och loggar in.

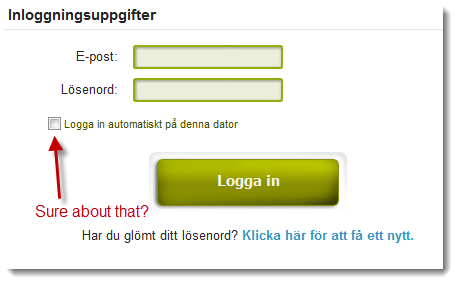

- Om du loggar in från en dator som andra har tillgång till, använd ”in private surfing”, logga ut ordentligt och töm surfhistorik och cookies när du går därifrån. In private surfing tar bort all information när du stänger fönstret, 99 av 100 vet inte ens att funktionen finns.

- ”Vill du spara användarnamn och lösenord till den här sajten”? NEJ! Svara NEJ!

- Tappa inte bort din egen dator. Har du följt punkt 8 är det inte riktigt hela världen, men..

- Använd ett lösenordsschema för att skapa unika lösenord som du aldrig kan glömma bort. Va? Ja just det – och jag tänker berätta hur också!

Lösenordsschema

För att komma ihåg omöjliga lösenord (långa, med siffror och bokstäver) behöver du skapa dig ett schema som bygger på något bara du vet och något som ändrar sig för varje sajt du besöker. En slags egen kryptering om man så vill. Låt oss testa en variant (du kan lätt skapa din egen senare). Du får vara Janette igen.

Janettes första barn har 3890 som fyra sista siffror i sitt personnummer. Det glömmer hon aldrig. En annan sak hon aldrig glömmer är att hon kallade alla sina barn för Skruttan när de låg i magen. Två blev pojkar och fick bli Skrutten ett tag, men det är en annan historia. Janette kommer nu till en ny sajt, ett kul amerikanskt forum som heter groovypolitics.org där hon vill bli medlem. Nu tar hon fram papper och penna. Om två veckor behöver hon inte det längre.

Hon alternerar de första siffrorna ur personnumret (389), barnens ofödda namn (Skr) och domänens bokstäver, bakifrån utan toppdomän (sci), tills hon kommer upp i 9 tecken:

Steg 1: 3Ss8kc9ri

På den position som är lika med antalet tecken i toppdomänen (”com”=3) lägger hon in specialtecknet #

Steg 2: 3S#s8kc9ri

På den position som är lika med antalet tecken i domännamnet (”groovypolitics”=14) placerar hon den kvarvarande siffran ur personnumret (0) Eller sist om det är längre än 9 tecken (som i det här fallet).

Steg 3: 3S#s8kc9ri0

Nu går Janette till Twitter.com och gör samma sak där:

Steg 1: 3Sr8ke9rt

Steg 2: 3S#r8ke9rt

Steg 3: 3S#r8ke09rt

Hon är också medlem på dn.se (kan man vara det?) och där får hon ett problem, domänen är för kort (minst tre krävs ju för att göra första steget), så hon börjar om med domännamnet (dn+dn, tre tecken, dvs ”dnd”) för att få det att funka i steg ett, men behåller dn.se för steg två och tre där hon räknar domänens längd:

Steg 1: 3Sd8kn9rd

Steg 2: 3#Sd8kn9rd

Steg 3: 30#Sd8kn9rd

Tre vitt skilda lösenord på dessa sajter. De är visserligen snarlika, men det hjälper inte en hackare som omöjligen kan se mönstret baserat på bara ett lösenord.

Exemplet skulle faktiskt mycket väl kunna ge samma lösenord, exempelvis på sajten twitter.com och snutter.com (om den finns). Lika många bokstäver, samma tre på slutet och samma toppdomän, men det gör inte så mycket. Den potentiella skadan är mycket mindre och om hon dessutom har ett helt unikt lösenord för sin e-post så kan inte resten av sajterna trådas upp som i skräckexemplet du nyss läst.

Fördelen, förutom att Janette nu är säker, är att hon heller aldrig kommer glömma ett lösenord till en sajt, även om hon inte besökt den på länge. Lösenorden ser oerhört krångliga ut och man kan lätt tänka ”det där kommer hon aldrig ihåg”, men allt hon behöver komma ihåg är faktiskt principen och eftersom hon måste tillämpa den varje gång hon loggar in på någon sajt över huvud taget så krävs det en seriös hjärnskakning för att tappa bort den. Ganska snart gör Janette hela beräkningen snabbt i huvudet och loggar in på några sekunder. På de vanligaste sajterna lär hon sig faktiskt lösenordet utantill. Man gör det – vanligen på 10-20 inloggningar, även med smått hysteriska lösenord.

Nackdelen dyker upp om en sajt tvingar henne att byta lösenord, då hon inte längre kan använda samma schema. Det är dock väldigt sällsynt på sajter som dessa och i så fall får man hitta på något för dem också. Janette väljer att vandra vidare på tangentbordet för specialtecken och tar $ i stället för # osv. Kommer hon inte in med det hon borde, så testar hon med att byta specialtecken bara. Vissa sajter sätter också upp riktigt idiotiska maxgränser för lösenord, typ ”6-8 tecken och bara siffror och bokstäver”. De bör nog undvikas som pesten på den meriten enbart.

Ett annat möjligt problem är om sajten av någon anledning byter domännamn. Också sällsynt, men facebook.com kanske plötsligt blir fb.com och då spricker schemat. Men man lär nog komma ihåg den gamla domänen – eller så får man begära ut förlorat lösenord och sedan göra om.

Bli inte ett offer – sprid kunskapen!

Känner du igen dig i Janettes situation och vill slippa bli nästa offer för att en sajt du varit inne på blir hackad – bokmärk den här sidan och börja göra förändringarna redan idag. Gör inte exakt som i mitt exempel, du kommer ju inte komma ihåg Janettes barns personnummer menar jag, men anamma principen. Det går bra att förenkla den, men kom ihåg att få med minst en siffra och minst ett specialtecken. Det knäcker alla algoritmer direkt då det blir för många kombinationer att testa.

Tror du fler behöver läsa det här? Har du vänner som kanske lever lika osäkert som du? Dela gärna inlägget – det finns knappar för ändamålet här i närheten någonstans..

Har du åsikter? Gör du på något annat smart sätt? Har du någon (skräck)historia att dela med dig av? Jag älskar att höra ifrån dig, lämna gärna en kommentar!

2 Comments »

Leave a comment!

http://xkcd.com/936/

Haha, javisst – så är det. Problemet med den lösningen är att man är kvar i samma-lösenord-överallt-dilemmat. Men den var kul